Nachdem zeitbasierte Einmalpasswörter (Timebase One Time Passwords – TOTP) in der letzten Ausgabe des NerdZoom-Podcasts Thema waren, erwähnte ich in der Telegram-Gruppe, dass TOTP auch mit KeePass geht und empfahl außerdem noch die App AndOTP. Ein Teil der Community wollte gerne mehr dazu wissen.

“Ich hab da mal was vorbereitet” 🙂

KeePass

KeePass hat sich in den letzten Jahren zunehmend als Standard zum sicheren Speichern von Passwörtern etabliert. Da die Passwortdatenbank als einzelne, verschlüsselte Datei gespeichert wird ist die Synchronisation zwischen mehreren Geräten relativ leicht möglich. Hier empfiehlt es sich, eine private (also selbst gehostete) Cloud zum Abgleich zwischen den Geräten zu verwenden. Wird an der Datenbank nur selten etwas geändert kann man sie natürlich auch händisch auf alle Geräte übertragen oder die Datei auf das private NAS packen.

Im Folgenden verwende ich den KeePass-Fork KeePassXC. KeePassXC ist für Windows, Mac und Linux verfügbar. Da der Quellcode Open Source ist lässt sich das Programm aber auch für andere Plattformen kompilieren.

Auf meinem Smartphone verwende ich die App KeePass2Android.

Datenbank einrichten

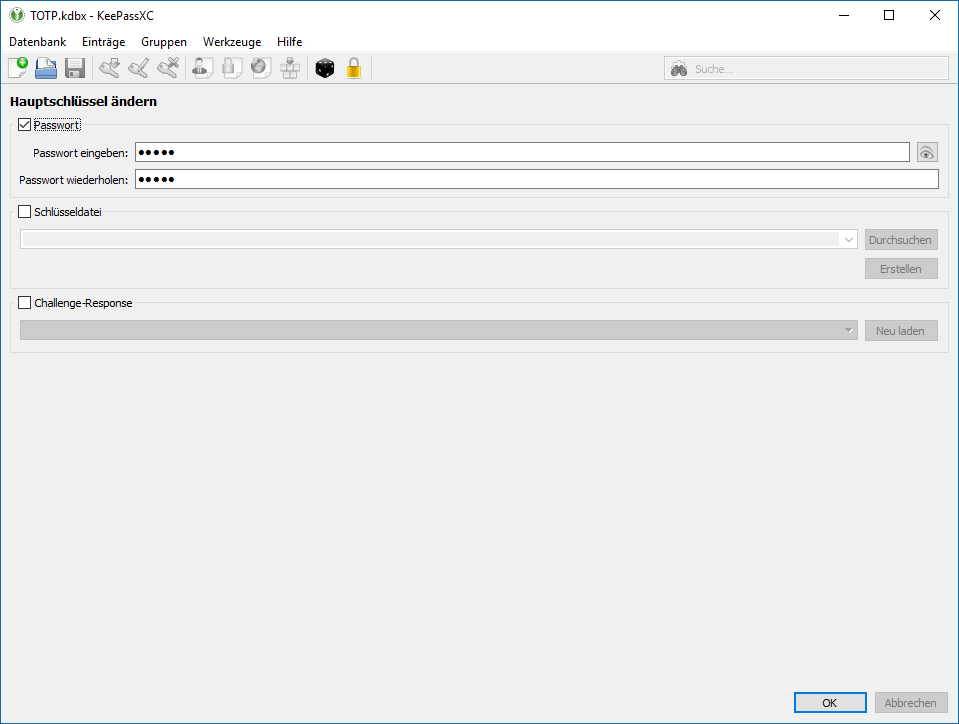

Zunächst müssen wir eine KeePass-Datenbank anlegen. Speicherort und Dateiname können dabei frei gewählt werden. Danach müssen wir für die neue Datenbank ein Passwort festlegen. Da die Datenbank in diesem Beispiel nur zum Testen dient habe ich das Passwort “abcde” verwendet. Das ist natürlich kein sicheres Passwort. Für den Produktiveinsatz sollte man dringend ein sicheres Passwort verwenden. Da sich die Sicherheitsanforderungen an Passwörter stehts weiterentwickeln sollte man sich zuvor informieren, welche Anforderungen ein gutes Passwort aktuell mindestens erfüllen muss.

TOTP Einträge in KeePass anlegen

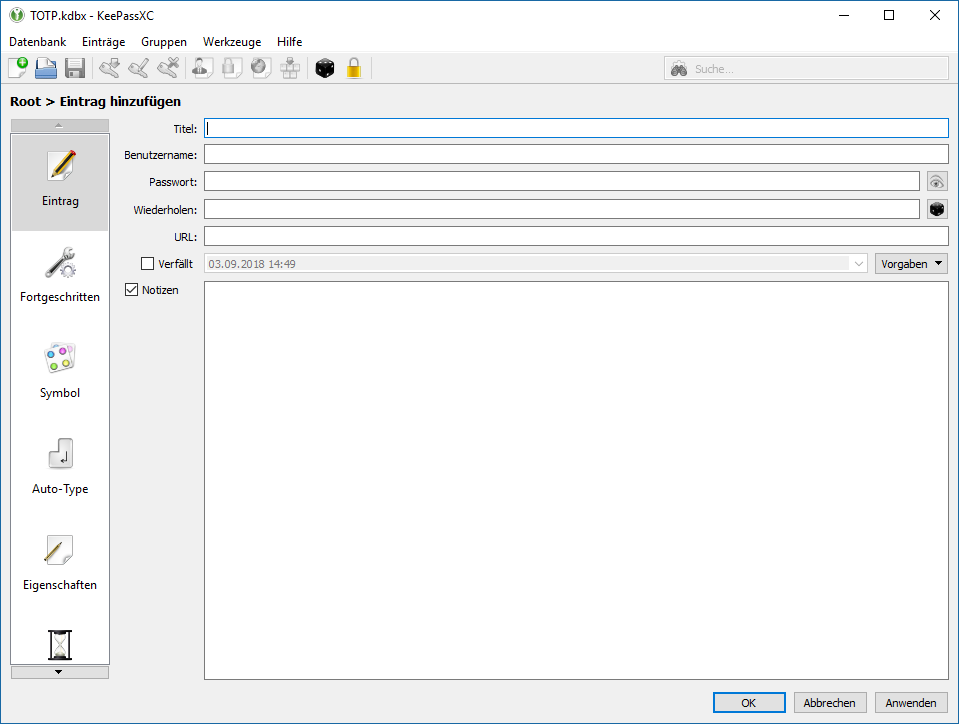

Nachdem wir das Passwort bestätigt haben landen wir in der Verzeichnisansicht von KeePass. Hier können wir nun Ordnerstrukturen erstellen und Passworteinträge anlegen.

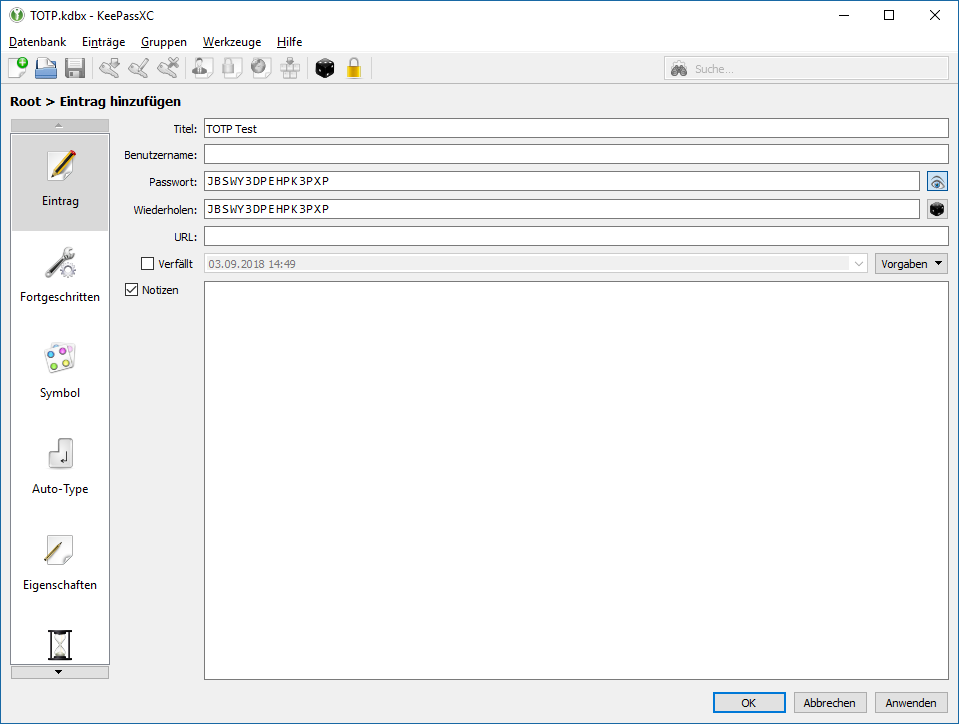

Als “Titel” kann man den Namen des durch das TOTP gesicherten Dienstes verwenden. Unter “Passwort” kann man den TOTP Seed eintragen, damit man ihn später einfach aus der Datenbank kopieren kann.

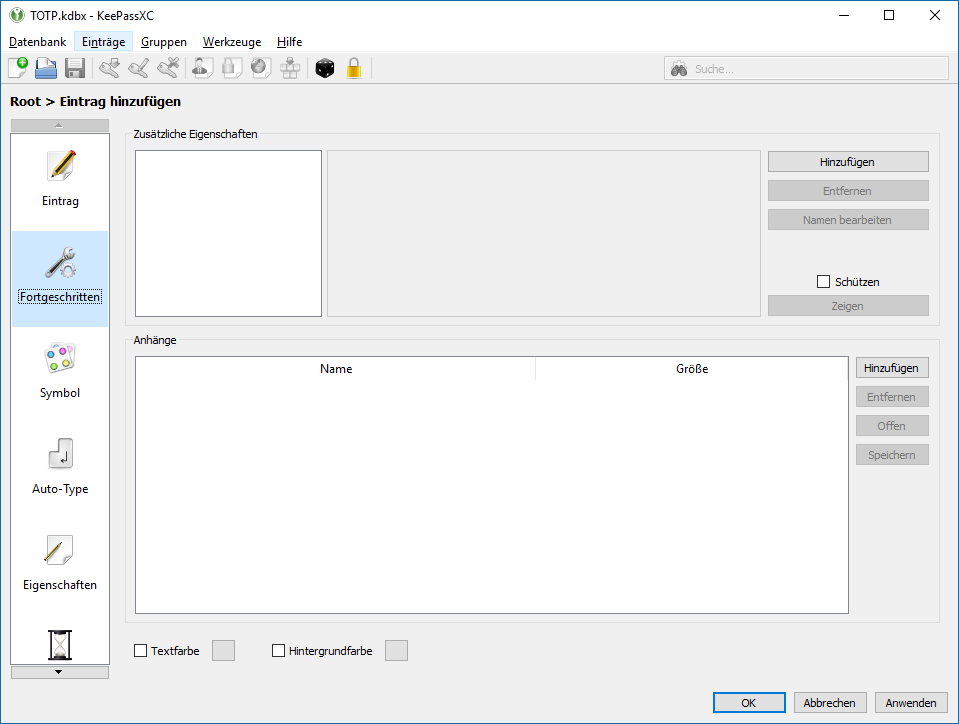

Unter dem Reiter “Fortgeschritten” kann man auch den zum Seed gehörenden QR-Code als Anhang hinterlegen.

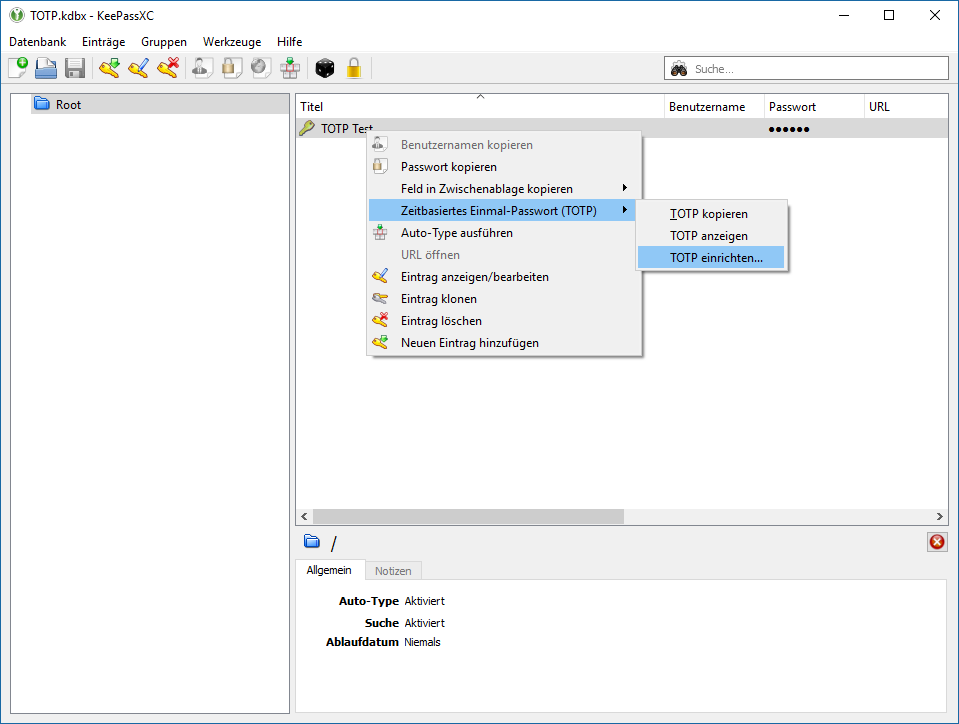

Die eigentliche Einrichtung des TOTP erfolgt bei KeePassXC, indem man den Eintrag, dem man das TOTP zuordnen möchte, mit Rechts anklickt und unter “Zeitbasiertes Einmal-Passwort (TOTP)” auf “TOTP einrichten” klickt.

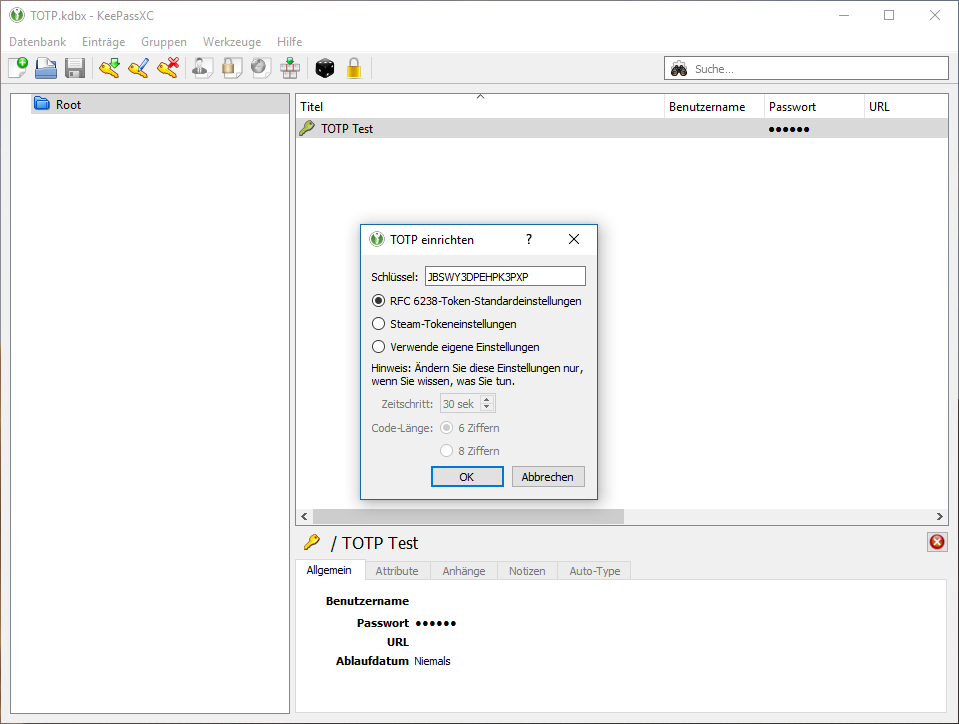

Hier muss nun unter “Schlüssel” der TOTP Seed eingetragen werden. Standardmäßig ist RFC 6238 für die Einstellungen vorausgewählt, da dies der gebräuchlichste Standard ist (wird zum Beispiel für 2FA bei Amazon, Github und Gitlab verwendet).

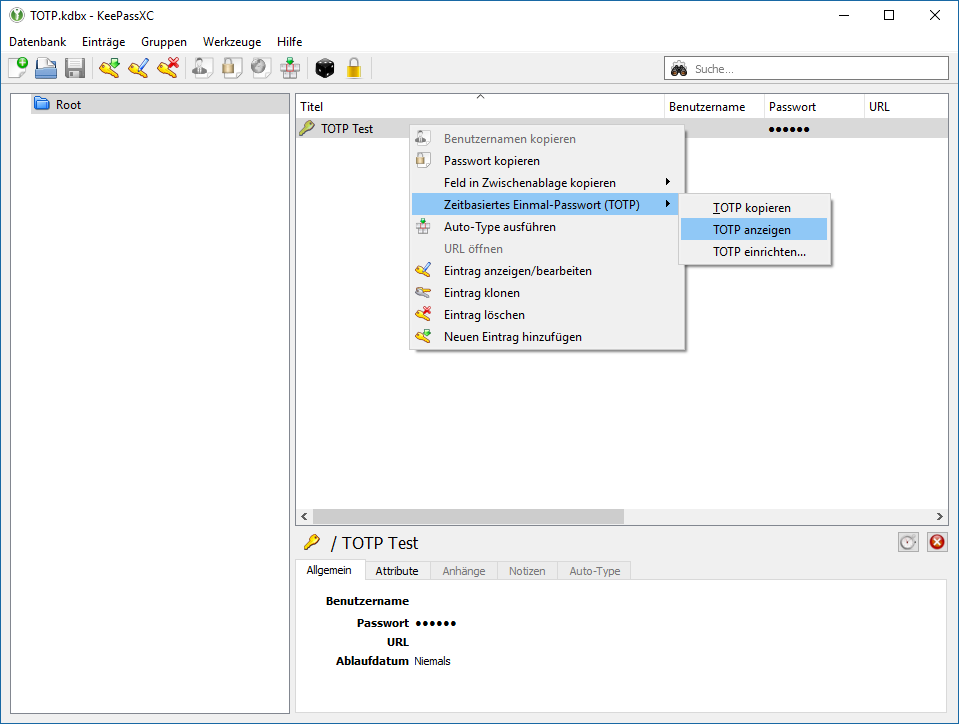

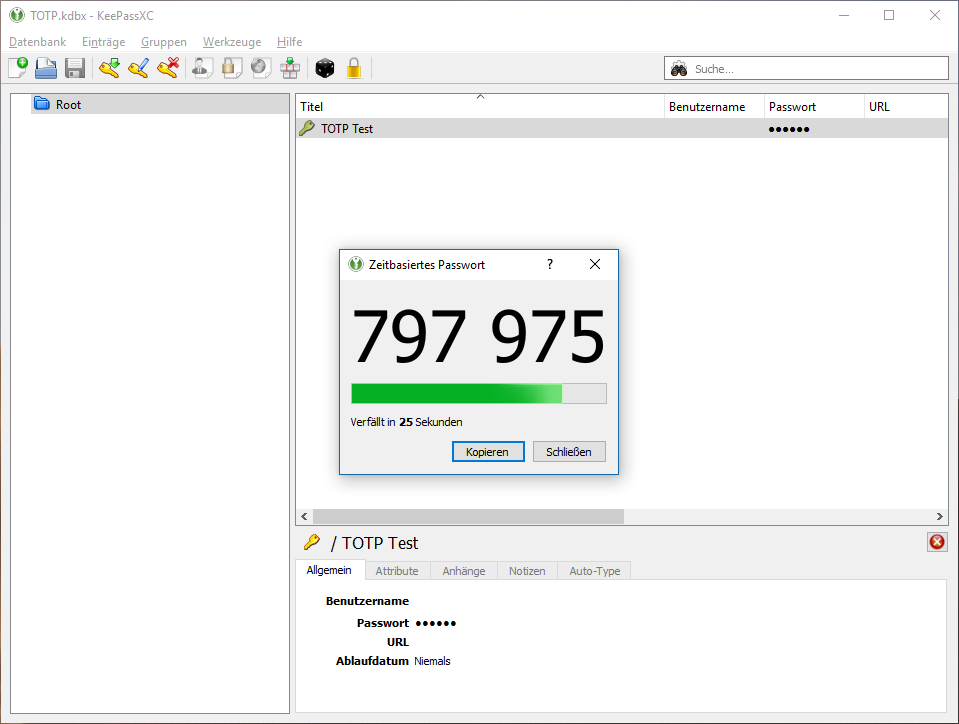

Im “Zeitbasiertes Einmal-Passwort (TOTP)” Menü kann man sich nun unter “TOTP anzeigen” das aktuelle Passwort sowie den Countdown bis zur Generierung des nächsten Passworts anzeigen lassen.

TOTP in KeePass2Android

Nachdem wir nun unsere Passwörter eingerichtet haben können wir diese auf andere Geräte übertragen. Ich verwende der Einfachheit halber für dieses Beispiel die NAS-Funktion meiner FritzBox.

Im folgenden Video zeige ich euch, wie ihr eure Datenbank unter KeePass2Android öffnet und an euer zeitbasiertes Einmal-Passwort kommt.

AndOTP als verschlüsselte Alternative zu Google Authenticator und Co.

Wem die Darstellung der Passwörter in Google Authenticator und Co. besser gefällt als die von KeePass2Android, für den ist AndOTP vermutlich genau das richtige. Die App lässt sich per Passwort oder PIN sperren und benutzt das Passwort auch gleich zur Verschlüsselung der Anwendungsdaten.

Einträgen lassen sich Bilder der wesentlichsten TOTP-gesicherten Services zuordnen. Außerdem können zur besseren Suchbarkeit Labels zugewiesen werden. Wer seine Codes auf mehreren Geräten braucht, kann auch direkt aus der Anwendung heraus ein verschlüsseltes Backup erstellen, das dann nur noch auf dem anderen Gerät eingelesen werden muss.

Im folgenden Video zeige ich kurz die Einrichtung von AndOTP und wie man Passwörter hinzufügt und Bilder zuweist. Dabei greife ich auf die KeePass-Datenbank aus dem ersten Teil zurück.

Fazit

Wer Multifaktor-Authentifizierung nutzen möchte, muss deshalb nicht auf die Apps von Google oder Microsoft zurückgreifen oder auf Open Source oder Verschlüsselung verzichten. Das bewährte KeePass hat auch diesen Anwendungsfall zuverlässig im Griff. Wer es optisch etwas ansprechender mag, findet in AndOTP eine Alternative zu Google Authenticator und Co., die das bewährte Design um sinnvolle Zusatzfunktionen wie Verschlüsselung und Backups erweitert.

1 comments On Zeitbasierte Einmal-Passwörter (TOTP) mit KeePass und AndOTP

Pingback: Zeitbasierte Einmal-Passwörter (TOTP) mit KeePass und AndOTP - ahahn94's Blog ()